Permanecer a la vanguardia tecnológica y de ciberseguridad es una de las labores más importantes de los equipos de TI, ya que les permite prepararse adecuadamente contra los ciberataques. Por eso, Fluid Attacks, compañía especializada en realizar pruebas de seguridad integrales en los sistemas informáticos de las empresas, da a conocer el panorama de amenazas y las medidas preventivas para el próximo año.

Felipe Gómez, LATAM manager de Fluid Attacks, explica que “la industria de la ciberseguridad ha tenido un desarrollo continuo en los últimos años y el 2023 no será la excepción. Se estima que el mercado global de ciberseguridad cierra el 2022 con un crecimiento de casi 156 mil millones de dólares y de 177 mil millones el 2023. Esta tendencia se debe a la importancia que ha tenido la protección y prevención contra ciberataques en el mundo empresarial”.

Para el 2023 se prevé que el costo del cibercrimen aumente hasta los 8 billones de dólares, según Cybersecurity Ventures. Esta cifra preocupa a las organizaciones, por lo que se espera que en el próximo año, sigan recurriendo a expertos en ciberseguridad que evalúen sus sistemas y así evitar pérdidas millonarias por ciberataques.

A continuación, Fluid Attacks presenta lo que se puede esperar en tipos de ciberataques y las medidas preventivas de la industria:

Phishing geodirigido

El phishing seguirá siendo una de las principales amenazas a las que se enfrentarán los usuarios. Este consiste en engañar y manipular personas y resulta altamente efectivo para conseguir robar información o instalar malware en sistemas empresariales. Para 2023, se espera una evolución hacia el “phishing geodirigido”, en el que los mensajes sean cada vez más elaborados, dirigidos a grupos poblacionales específicos y clickbaits más relevantes, con lenguajes característicos de distintas industrias o marcas, haciéndolos más difícil de detectar que el phishing tradicional.

Ransomware

Las altas sumas de dinero que han logrado obtener los grupos como LockBit, Conti y BlackCat, seguirán poniendo al ransomware como uno de los principales ciberataques en el mundo. Se espera que los costos de esta modalidad sean cercanos a los 30 mil millones de dólares para el 2023. Comprender la totalidad de la situación alrededor del secuestro de datos se ha dificultado, debido a las pocas denuncias que hacen las víctimas sobre los incidentes. Para combatir el ransomware, es necesario usar técnicas para evaluar los sistemas desde el punto de vista de los atacantes y así identificar vulnerabilidades, las cuales deben ser arregladas desde el principio del desarrollo.

Cadenas de suministro en la mira

Muchas empresas de tecnología descuidan los componentes y software desarrollados por terceros y resultan gravemente afectadas cuando criminales empiezan a aprovechar fallas críticas que se encuentran en estos. Gigantes como Toyota, Nvidia, Samsung y SolarWinds ya han sido víctimas de este tipo de incidentes, pero incluso pequeñas y medianas empresas salen afectadas al usar el mismo software comprometido. Se ha informado que los ataques a la cadena de suministro de software crecieron más del 300% en el 2021 y se espera que su crecimiento continúe en el próximo año. Debido a este crecimiento exponencial, se recomienda que las aplicaciones sean sometidas continuamente a análisis de componentes de software para encontrar librerías desactualizadas o inseguras.

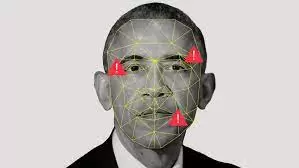

Deepfake

El uso de inteligencia artificial (IA) se ha popularizado para distintos fines, incluyendo lúdicos y recreativos. Sin embargo, su uso indebido ha prendido las alarmas de los equipos de ciberseguridad, ya que por medio de la IA se puede crear, modificar o falsificar contenido de audio y visual con resultados bastante creíbles. Esto se conoce como deepfake, y ha logrado que circulen narraciones cautivadoras y engañosas para que los ataques de ingeniería social sean aún más efectivos.

“Este empieza a ser uno de los principales retos de la industria, ya que es una tecnología fácil y asequible para cualquier persona y facilita crear información para manipular opiniones o incluso obtener recursos económicos de usuarios y organizaciones”, agrega Felipe Gómez.

Internet de las cosas

En los próximos años, se espera que haya más de 64 mil millones de dispositivos desplegados y conectados a distintas redes empresariales, industriales y personales, ampliando la cantidad de puntos de entrada disponibles para los ciberataques. Los pocos controles de seguridad en equipos como sensores, escáneres, vehículos, cámaras, relojes inteligentes, aumentarán en el 2023 las oportunidades de ataques exitosos. Frente a esta amenaza, es necesario que los dispositivos se sometan a pruebas de seguridad continuas que permitan encontrar las vulnerabilidades, para así entrar a minimizar el riesgo que estas representan.

Medidas preventivas

Las medidas preventivas seguirán evolucionando para fortalecer la forma de mantener las redes, software y dispositivos seguros desde el inicio de su desarrollo, con la implementación de DevSecOps. En cuanto a la necesidad de asegurar la cadena de suministro, se destacan las medidas para identificar durante el desarrollo los riesgos en los componentes de software debido a recursos y dependencias vulnerables. También se verá una mayor acogida de mecanismos de autenticación multifactor para mejorar la seguridad en los accesos de los sistemas.

“Si bien la inteligencia artificial ha facilitado los procesos de identificación de errores y vulnerabilidades, el acompañamiento de la evaluación manual de hacking ético será de gran utilidad para el año entrante. La implementación de soluciones sin estrategias de seguridad claras pueden resultar contraproducentes, pues generan diagnósticos poco acertados con falsos positivos o falsos negativos. Es por ello que, a largo plazo, las pruebas de penetración manuales seguirán siendo muy valoradas por su eficacia”, concluye el vocero de Fluid Attacks.